Feb 24, 2026

Como pode melhorar a segurança do centro de dados? Descubra os protocolos de segurança, a conformidade e a atenuação de riscos das funções. A nossa análise aprofundada fornece informações sobre as estratégias mais recentes para proteger os centros de dados contra ameaças em evolução. Saiba como maximizar a segurança e a eficiência operacional no seu centro de dados.

Escrito por Jill, Gestora de conteúdo - Escrito: 23 de dezembro de 2023 - Última atualização: 16 de março de 2026

A segurança de um centro de dados depende de medidas fisicas, de rede e de controlo de acesso que trabalham em conjunto. Um sistema de gestão de visitantes digital como o Vizito reforça todas estas camadas, oferecendo verificação de identidade, acesso controlado, registos detalhados e conformidade com GDPR.

Neste artigo, abordamos:

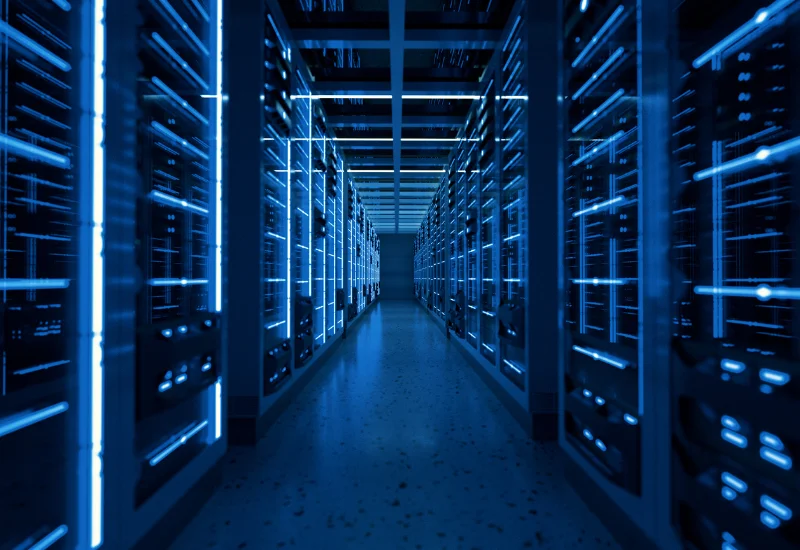

Os centros de dados são os epicentros do armazenamento de dados para empresas e organizações, frequentemente guardando informações sensiveis governamentais, de saude e financeiras. Um centro de dados seguro é um espaço controlado onde estes dados podem ser armazenados e processados com proteção contra acesso não autorizado.

Três pilares da segurança do data center:

| Desafio | Descrição |

|---|---|

| Ameaças cibernéticas | Pirataria, malware e ransomware |

| Violações fisicas | Roubo de dados, vandalismo ou sabotagem |

| Ameaças internas | Riscos de funcionários ou contratantes |

| Conformidade | Cumprimento de GDPR, HIPAA e outras normas |

| Riscos ambientais | Incêndios, inundações ou catástrofes naturais |

| Nivel | Caracteristicas |

|---|---|

| Tier 1 | Configuração básica com UPS, refrigeração 24/7 e gerador de reserva |

| Tier 2 | Sistemas redundantes de energia e refrigeração para manutenção sem paragens |

| Tier 3 | Manutenção sem tempo de inatividade, com vias adicionais de alimentação e refrigeração |

| Tier 4 | Redundância total, funcionamento continuo mesmo durante manutenção |

Organizações com requisitos rigorosos tipicamente optam por Tier 3 ou distribuem a infraestrutura por dois centros Tier 3.

Sistemas digitais como o Vizito reforçam significativamente os protocolos de segurança:

Integração com métodos avançados de identificação - leitura biométrica e controlos de ID tradicionais - para impedir fraude de identidade e garantir que apenas pessoal autorizado acede a áreas criticas.

O Vizito permite permissões de acesso especificas: um trabalhador de manutenção pode aceder a áreas técnicas mas não a salas de servidores, enquanto um auditor de TI pode ter privilegios mais alargados. Isto reduz riscos de acesso não autorizado a zonas criticas.

Um sistema de gestão de visitantes baseado na nuvem mantém registos completos com carimbo de data/hora de todos os movimentos - essenciais para auditorias de segurança e conformidade regulamentar.

Alertas instantâneos à chegada de visitantes reduzem o tempo sem vigilância e aumentam a vigilância geral.

Em caso de incidente de segurança, o sistema alerta equipas de segurança com detalhes criticos sobre identidade e localização dos individuos envolvidos.

Monitorização da localização de visitantes dentro das instalações para evacuação rápida e eficaz em caso de emergência.

Conformidade com GDPR, HIPAA e normas ISO através de registos detalhados e armazenamento seguro.

Integração perfeita com sistemas de alarme e CCTV existentes para uma abordagem de segurança unificada.

Avalie os processos atuais de gestão de visitantes e identifique áreas de melhoria.

Instale quiosques ou tablets nos pontos de entrada e configure o sistema. A configuração é rápida - consulte o guia de inicio em menos de 30 minutos.

Integre o Vizito com controlo de acesso e câmaras de vigilância para segurança unificada.

Sessões práticas para familiarizar a equipa com o sistema e a sua integração com medidas existentes.

Inicie operações, recolha feedback e faça ajustes necessários.

A segurança de um centro de dados requer medidas abrangentes - desde barreiras fisicas a defesas de rede avançadas. Um sistema de gestão de visitantes como o Vizito reforça todas estas camadas com verificação de identidade, registos detalhados, alertas automatizados, rastreio eficiente e integração com sistemas de segurança existentes.

Descubra o impacto do Vizito na segurança do seu centro de dados. Comece com um teste gratuito de 14 dias e veja em primeira mão como aumenta a segurança da sua organização.